Globalni kibernetički rat

Državne i haktivističke skupine preuzele su odgovornost za niz kibernetičkih napada na Sjedinjene Američke Države i Izrael od početka sukoba s Iranom

Američka tvrtka za medicinsku tehnologiju Stryker potvrdila je 11. ožujka da je kibernetički napad poremetio njezinu globalnu mrežu. Zaposlenici u uredima tvrtke na svojim su prijavnim stranicama zatekli logotip Handale, hakerske skupine povezane s Iranom, izvijestio je Wall Street Journal.

Napad je bio usmjeren na Strykerovo Microsoftovo okruženje, iako puni opseg štete te vremenski okvir za oporavak ostaju nejasni.

Handala je preuzela odgovornost, tvrdeći da je iskoristila Microsoftovu platformu za upravljanje oblakom Intune kako bi daljinski obrisala više od 200.000 uređaja u 79 zemalja, prema platformi za kibernetičku obavještajnu analizu SOCRadar-a.

Grupa je navela da je operacija bila odmazda za raketni napad na djevojačku školu u iranskom Minabu, u kojem je poginulo više od 160 ljudi.

Ovaj proboj dio je šireg vala kibernetičkih operacija državnih i haktivističkih skupina usmjerenih protiv Sjedinjenih Američkih Država i Izraela kao odgovor na Operaciju Epic Fury.

Državni akteri

Izvješće tvrtke za kibernetičku sigurnost CloudSek navodi da nekoliko dugogodišnjih iranskih skupina povezanih s državom djeluje protiv američke kritične infrastrukture.

Skupine koje podržava Iranski korpus islamske revolucionarne garde (IRGC), uključujući CyberAv3ngers, APT33 i APT55, pokrenule su napade na američke industrijske kontrolne sustave – računalne sustave koji upravljaju fizičkom infrastrukturom poput postrojenja za pročišćavanje vode, električnih mreža i proizvodnih linija.

Hakeri skupine CyberAv3ngers prijavljuju se na industrijske sustave koristeći zadane lozinke te instaliraju zlonamjerni softver koji potencijalno omogućuje kontrolu nad tim sustavima, pokazalo je izvješće.

APT33 koristi niz uobičajenih lozinki za pristup većem broju računa u američkim energetskim tvrtkama, nakon čega pokušava kompromitirati sigurnosne sustave instaliranjem zlonamjernog softvera.

U slučaju APT55, skupina provodi kibernetičku špijunažu nad osobama povezanima s energetskim i obrambenim sektorom SAD-a kako bi prikupila informacije za potrebe iranskih obavještajnih službi, navodi CloudSek.

Iransko Ministarstvo obavještajnih službi i sigurnosti (MOIS) također surađuje sa skupinama poput MuddyWater, APT34 i Handala u operacijama protiv Izraela i SAD-a.

Uloga skupine MuddyWater bila je ciljanje telekomunikacijskog sektora, nafte i plina te državnih organizacija. Djeluju kao inicijalni posrednici pristupa – prikupljaju vjerodajnice provaljivanjem u mreže i prosljeđuju ih drugim napadačima.

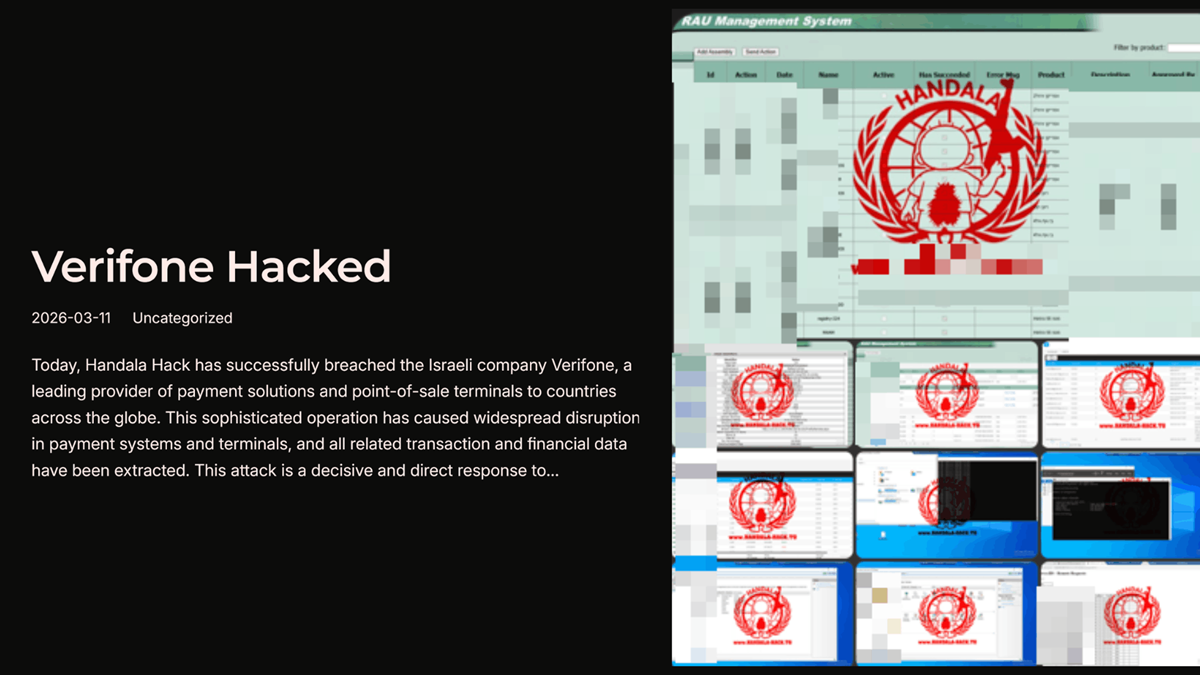

Prema SOCRadar-u, Handala je preuzela odgovornost i za druge napade, uključujući brisanje više od 40 terabajta podataka sa servera na Hebrejskom sveučilištu u Jeruzalemu te provalu u Verifone, američku tvrtku koja posluje u Izraelu.

Međutim, američki mediji izvještavaju da je Verifone opovrgnuo proboj, tvrdeći da nema dokaza o kompromitaciji ili prekidu usluge.

Napadi SAD-a i Izraela

Sjedinjene Američke Države i Izrael također provode kibernetičke napade.

General Dan Caine, najviši američki vojni časnik, izjavio je 2. ožujka da je Kibernetičko zapovjedništvo SAD-a bilo među prvima koji su pokrenuli Operaciju Epic Fury.

Postrojba je poremetila komunikacijske i senzorske mreže, čime je Iran ostavila „bez mogućnosti da vidi, koordinira ili učinkovito reagira“, rekao je.

Caine nije iznio dodatne detalje o američkim kibernetičkim operacijama u Iranu.

U zasebnoj izjavi od 13. ožujka, američki ministar obrane Pete Hegseth potvrdio je da SAD koristi umjetnu inteligenciju i kibernetičke alate kao dio ratnih operacija protiv Irana.

Izraelski obavještajci navodno su koristili podatke s hakiranih prometnih kamera diljem Teherana kako bi pomogli u planiranju operacija protiv ajatolaha Alija Hamneija, prema Financial Timesu.

Više od 60 aktivističkih skupina

Prema CloudSek-u, u prvim satima Operacije Epic Fury mobilizirano je više od 60 aktivističkih skupina koje su formirale koaliciju pod nazivom Kibernetički islamski otpor.

Proiranski kolektiv organizira napade putem „elektroničke operacijske sobe” na Telegramu. Njihovo djelovanje temelji se na ideološkoj inicijativi, a ne na središnjoj državnoj direktivi, što otežava praćenje njihovih aktivnosti.

„Ti su akteri manje disciplinirani od državnih skupina, potencijalno nepromišljeniji i bez političkih ograničenja u pogledu civilnog utjecaja“, navodi se u izvješću. Također se procjenjuje da koriste umjetnu inteligenciju kako bi nadoknadili nedostatak tehničke stručnosti.

U prva dva tjedna rata, Kibernetički islamski otpor preuzeo je odgovornost za više od 600 napada, objavljenih na preko 100 Telegram kanala, prema SOCRadar-u.

Skupina tvrdi da je izvela operacije protiv protuzračnih sustava izraelske tvrtke Rafael, napad na sustav za detekciju dronova VigilAir te koordinirane napade na elektroenergetske i vodovodne sustave hotela u Tel Avivu.

Također navode da su tijekom prvog vikenda sukoba hakirali iransku aplikaciju BadeSaba Calendar, popularnu vjersku aplikaciju s više od pet milijuna preuzimanja na Google Playu.

Korisnici su primali poruke poput „Pomoć stiže!” i „Vrijeme je za obračun”, prema snimkama zaslona koje kruže društvenim mrežama.

Proiranska koordinacija

SOCRadar napominje da je u Iranu manji broj haktivista uključen u sukob zbog ograničenja pristupa internetu, koja otežavaju koordinaciju putem Telegrama.

Kako se sukob nastavlja, primjećuje se aktivnost proiranskih skupina u jugoistočnoj Aziji, Pakistanu i drugim dijelovima Bliskog istoka.

Islamski kibernetički otpor u Iraku, poznat kao Tim 313, preuzeo je odgovornost za napade na web stranice kuvajtskih ministarstava, uključujući Oružane snage i Ministarstvo obrane, prema tvrtki Unit 42. Skupina je također ciljala rumunjske i bahreinske stranice.

DieNet, proiranska haktivistička skupina s prisutnošću diljem Bliskog istoka, također je preuzela odgovornost za napade na zračne luke u Bahreinu, Saudijskoj Arabiji i Ujedinjenim Arapskim Emiratima.

Postoje i proiranske skupine ruskih hakera, poput NoName057(16), poznate po napadima na Ukrajinu.

Ta je skupina pokrenula val DDoS napada kako bi preopteretila web stranice izraelskih općinskih, političkih, telekomunikacijskih i obrambenih institucija, uključujući Elbit Systems, prema platformi FalconFeeds.

Također surađuje s grupom Hider-Nex iz Sjeverne Afrike, koja tvrdi da je ciljala domene više web stranica kuvajtske vlade tijekom sukoba.