Paula Januszkiewicz, Stručnjakinja za sigurnost, CQUIRE - Gledati kao haker

Trening Masterclass: System Forensics and Incident Handling (Sustav forenzike i upravljanje incidentima) u Algebra Labu održala je stručnjakinja za IT sigurnost Paula Januszkiewicz

Stručnjakinja za kibernetičku sigurnost s certifikatima Microsoft Security Valuable Professional, Microsoft Certified Trainer i Microsoft Security Trusted Advisor i s petnaestogodišnjim iskustvom sudjelovanja na globalnim konferencijama, Paula Januszkiewicz sudionicima tečaja govorila je o sigurnosnim operacijama: upravljanje ranjivošću, otkrivanje anomalija, otkrivanje industrijskih napada i prijetnji, prepoznavanje kako izgledaju kompromitirani sustavi i njihova rješenja, utvrđivanje indikatora napada, upravljanje incidentima i dnevno servisiranje na platformi SIEM.

Trening je bio usredotočen na otkrivanje incidenata računalne sigurnosti, odgovaranje na njih i njihovo rješavanje, a obuhvatio je i različite sigurnosne tehnike, kao što su koraci za upravljanje incidentima i otkrivanje zloćudnih aplikacija i aktivnosti u mreži, te otkrivanje i analiziranje ranjivosti sustava i mreže, uz kontinuirani proces poboljšavanja, zahvaljujući otkrivanju suštinskih uzroka incidenata. Nakon održanog treninga, s Paulom Januszkiewicz razgovarali smo o unutarnjim mehanizmima zaštite organizacija i poslovnih subjekata.

Sigurna konfiguracija

Ističete da bi sigurna konfiguracija IT infrastrukture trebala biti najvažnija linija obrane od kibernetičkih napada u svakoj organizaciji. Kako uspostaviti tu preventivnu liniju obrane?

Može zvučati obeshrabrujuće, ali iako organizacija dobro upravlja IT infrastrukturom, redovito instalira nadogradnje, stalno nadgleda mrežu, ipak može biti žrtvom kibernetičkih napada. Problem je u stvari u pogrešnoj konfiguraciji IT infrastrukture, a ne o klasičnoj sigurnosnoj ranjivosti. Napadi kao što su Pass-The-Hash, Spoofing ili SMB Relay, zbog pogrešnih IT konfiguracija prolaze kroz sigurnosnu zaštitu do podataka.

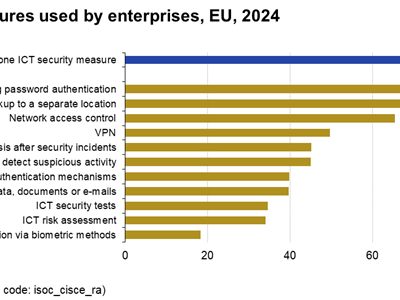

Kada su u pitanju poduzeća, za njihovu je sigurnost vrlo bitna pravilna konfiguracija informatičke infrastrukture.

Najsigurniji način za umanjenje rizika takvih prijetnji je implementacija obrane u dubinu informatičke infrastrukture, odnosno slojevita zaštita, koja može blokirati i izolirati prijetnje na bilo kojoj ranjivoj točki. U takvu zaštitu pripada pravilno upravljanje ovlastima na IT infrastrukturi te kontrola aplikacija, kako bi se prilikom primanja i obrade vanjskih sadržaja onemogućilo aktiviranje zlonamjernih programa u tim sadržajima.

Najčešće se za ransomware napade koriste slabe točke u web-pregledniku i njegovim dodacima kao što su Java, Flash i Silverlight. Drugi smjer napada je preko dokumenata sa zlonamjernim kôdom, odnosno malwareom, kakvih ima na mnogim popularnim web-lokacijama, kao što je, primjerice, Facebook. U oba slučaja aplikacija Sandboxing onemogućuje takve zlonamjerne pokušaje. Na tržištu je širok izbor rješenja za onemogućavanja sličnih prijetnji, od Microsofta, primjerice, AppLocker, WDAC, WDAG i EMET – pravilno implementirani, značajno poboljšavaju razinu sigurnosti.

Stručnjaci se uglavnom slažu u tome da su ljudi najslabija karika kibernetičke sigurnosti. Kako unaprijediti svijest o sigurnosti u organizaciji?

Naravno, sigurnost se nikada ne smije zanemariti. Na to upozoravam u svakoj prigodi – ako želite zaštititi podatke, najveću vrijednost u današnjem svijetu, bitan je svaki zaposlenik. Naravno da nisu uloge svih zaposlenika iste. Obični IT stručnjak ima drugačiju odgovornost od zaposlenika koji radi s povjerljivim podacima. Pravilno dodjeljivanje odgovornosti izuzetno je važno za postizanje krajnjeg cilja, odnosno sigurnosti podataka.

U većini slučajeva korisnici su manje svjesni tehničkih aspekata, poput IT arhitekture, prijetnji, nadzora itd. Iz perspektive napadača obični korisnici najbolja su meta za početni napad, i put do preuzimanja potpune kontrole nad IT sustavima. Stoga je informacijska sigurnost specifičan proces, u koji trebaju biti uključeni svi zaposlenici, tehnički stručnjaci, a posebno članovi uprava. Nije pogrešno smatrati kako su članovi uprave najvažniji u kibernetičkoj zaštiti. Uprava mora definirati sve druge uloge i odgovornosti, očekivanu razinu zaštite podataka, i na kraju – učiniti sve da radi onako kako je planirano.

Pravodobno prepoznavanje

Kako na vrijeme prepoznati zlonamjerni kibernetički napad?

Prvo je važno imati podatke i znati kako funkcionira IT infrastruktura. Onaj tko radi na zaštiti od kibernetičkih napada mora poznavati sve dijelove IT infrastrukture i njene funkcije. Primjerice, lozinke sustava, zapise vatrozida ili sustave koji otkrivaju prijetnje, nešto je što sigurnosni stručnjak mora znati, a to se olakšava aplikacijom SIEM (Security information and event management).

Tvrtke svakako trebaju barem nekoliko iskusnih sigurnosnih profesionalaca s praktičnim iskustvom u zlonamjernim napadima, vraćanju podataka... Nadalje, ključno je u tvrtki imati plan reagiranja u slučaju napada. U slučaju ozbiljnog i nepredviđenog napada čak i iskusni sigurnosni stručnjaci mogu nešto previdjeti, zaboraviti. U takvim slučajevima plan reagiranja, od prepoznavanje incidenta (incident response) i reakcija na incident, vrlo je važan jer pomaže u poduzimanju svih potrebnih radnji i u prikupljanju svih važnih podataka za daljnju analizu. Pri tome iskusni tim sigurnosnih stručnjaka može optimizirati planiranje i postupanje te ga prilagoditi konkretnoj situaciji.

Koje biste alate koristili za otkrivanje ranjivosti IT sustava i otkrivanje zlonamjernih aplikacija?

Moj tim u CQURE-u stvorio je više od 200 scenarija zlonamjernih napada koje ne prepoznaju postojeći antivirusni softveri. To radimo kako bismo napravili obrasce obrane u scenarijima zlonamjernih napada koji se još nisu dogodili, a kakvi su mogući i za koje treba napraviti sigurnosnu zaštitu. Tako testiramo scenarijima, kako bismo ispitali otpornost IT infrastrukture i otklonili ranjive točke u mogućim budućim zlonamjernim napadima, jer stalno se pojavljuju novi i napredniji oblici sigurnosnih prijetnji, koji zahtijevaju i nova sigurnosna rješenja. Kibernetička sigurnost zahtijeva stalno usavršavanje.

Na najvažnijim globalnim konferencijama za upravljanje sigurnošću informatičkih sustava, kao što su Microsoft Ignite ili RSA, etički hakeri redovni su predavači. Za bolje razumijevanje sigurnosnih alata svakako je potrebno sudjelovati na konferencijama o sigurnosti, prije svega na onima s tehničkim fokusom, prije svega na BlackHatu i DefConu.

Prema riječima sigurnosnih analitičara, poslovni sektor i institucije u SAD-u pokazuju veći stupanj kibernetičke spremnosti na rizike u odnosu na situaciju u EU, gdje se na kibernetičke napade uglavnom reagira reaktivno. Kakva su vaša iskustva i kako se preventivna akcija u vezi s kibernetičkim napadima može poboljšati u EU?

Naravno, svaka organizacija ima svoj način prikupljanja i upravljanja informacijama, pa tako postoje i različiti sigurnosni obrasci. Univerzalni ili najbolji pristup kibernetičkoj sigurnosti ne postoji.

Prema mojem iskustvu, reaktivnost je svakako nedovoljna. To se može jednostavno objasniti: samo zato što niste identificirali zlonamjerni napad, ne znači da ste sigurni. Dobar sigurnosni program mora biti proaktivan, mora otkloniti sigurnosne slabosti, a mora biti i usklađen s poslovnim prioritetima. I u Europi postoje proaktivni sigurnosni napori. Smjernica Europskog parlamenta i Vijeća Europe o mjerama za visoku zajedničku razinu sigurnosti mrežnih i informacijskih sustava diljem Unije (Direktiva o NIS-u) korak je naprijed u tom smjeru. Novi Opći propisi o zaštiti podataka (General Data Protection Regulation, GDPR) implementirani su u isto vrijeme kada i Direktiva o NIS-u. Sukladno tim direktivama, odgovornost za mjesto sigurnog pohranjivanja podataka pripada administratorima IT sustava i menadžerima koji moraju voditi računa o svojoj odgovornosti, ako žele izbjeći velike financijske kazne.

NAPOMENA: Ovaj tekst je izvorno objavljen u časopisu Mreža.